Herkömmliches SD-WAN birgt Sicherheitsrisiken

Optimierte Sicherheit mit Zero Trust SD-WAN

Herkömmliches SD-WAN birgt Sicherheitsrisiken und verursacht betrieblichen Mehraufwand

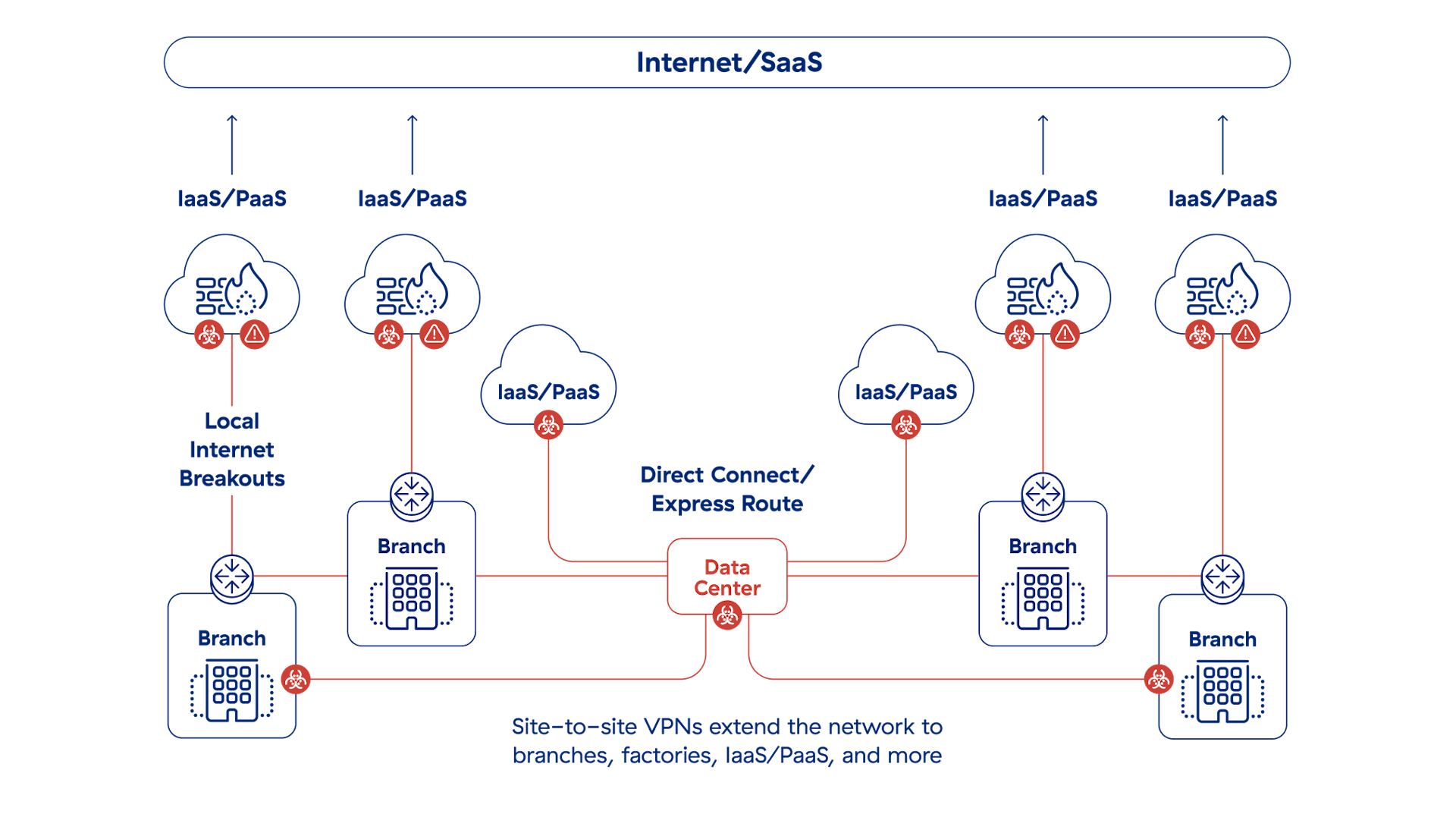

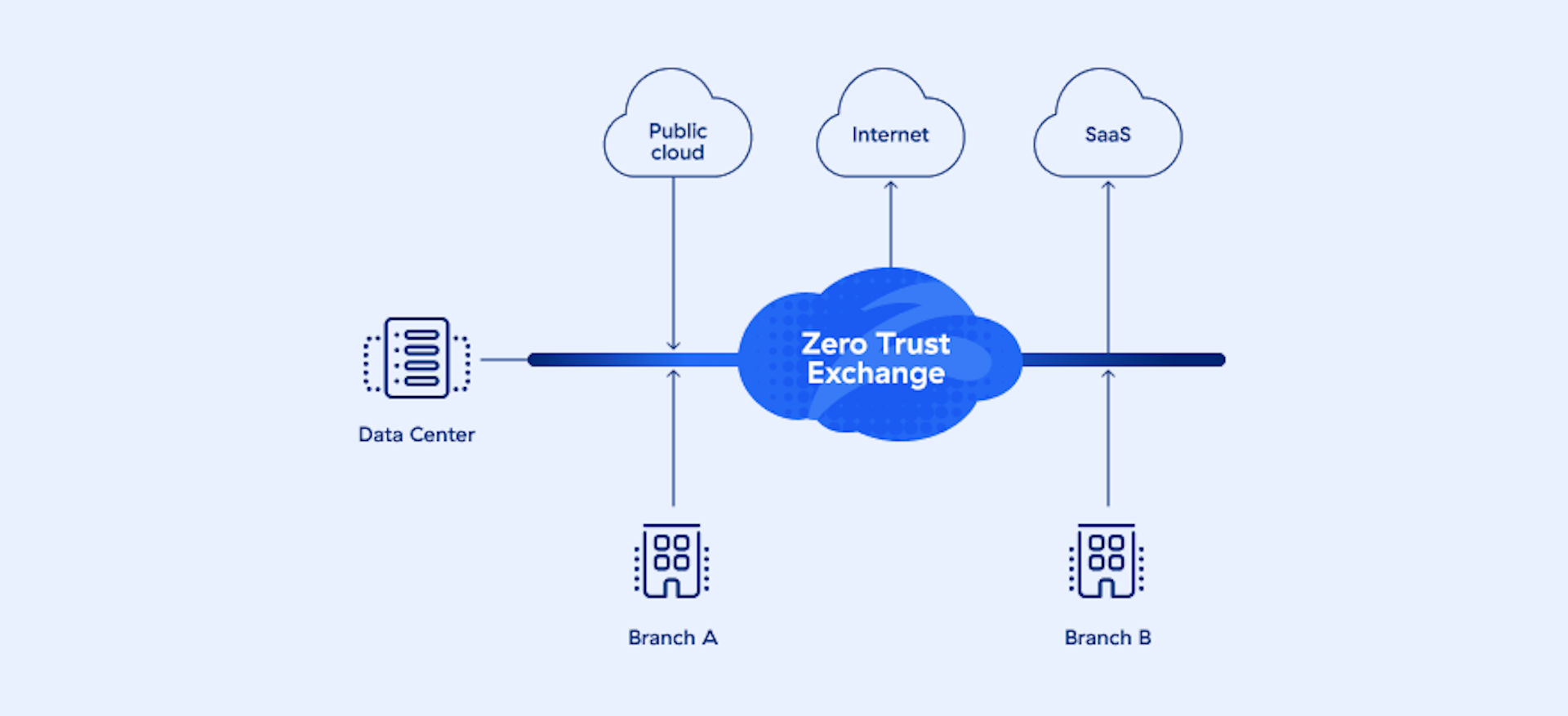

Herkömmliche SD-WAN-Lösungen verwenden Site-to-Site-VPNs und erweitern Ihr Netzwerk auf alle Standorte, was die Angriffsfläche vergrößert und die laterale Ausbreitung von Bedrohungen begünstigt. Da sie auf einer Sicherheitsarchitektur nach dem Festung-mit-Burggraben-Prinzip beruhen, erhöhen sie Kosten und Komplexität und schützen Unternehmen nicht vor Cyberbedrohungen wie Ransomware.

Site-to-Site-VPNs und Mesh-Netzwerke bringen Komplexität und Kosten mit sich und verringern die geschäftliche Agilität

Durch flache, routingfähige Netzwerke können sich Bedrohungen frei im Unternehmen bewegen und alles infizieren

Hub-and-Spoke-Netzwerke machen Traffic-Tromboning erforderlich, was zu einer schlechten Anwendungsperformance führt

Erleben Sie leistungsstarke SASE-Innovation mit Zero Trust

Die vollständige Keynote zur Einführung unserer SASE-Innovationen mit Zero Trust steht als On-Demand-Inhalt zur Verfügung.

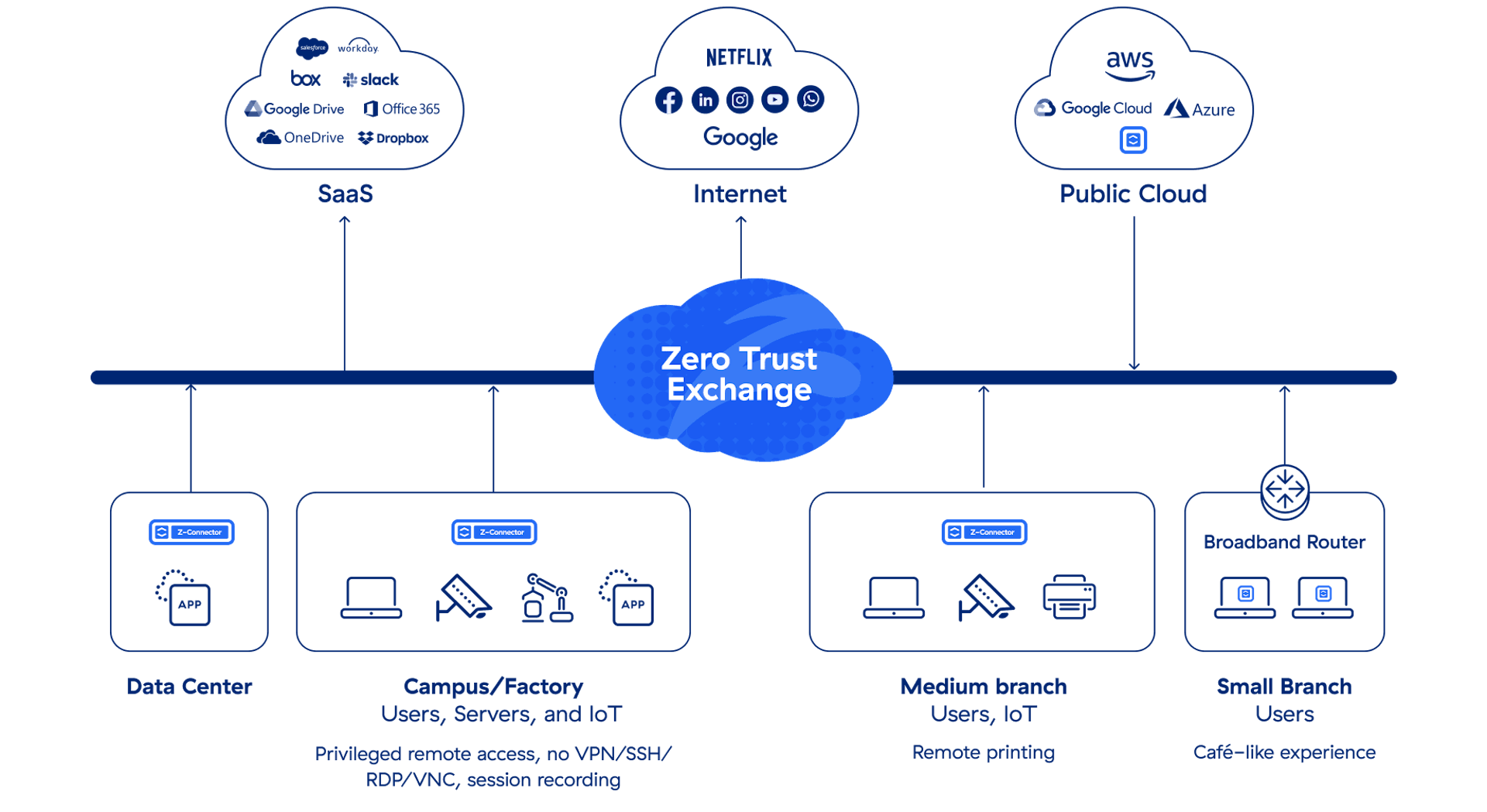

Zero Trust SD-WAN unterbindet laterale Bewegung

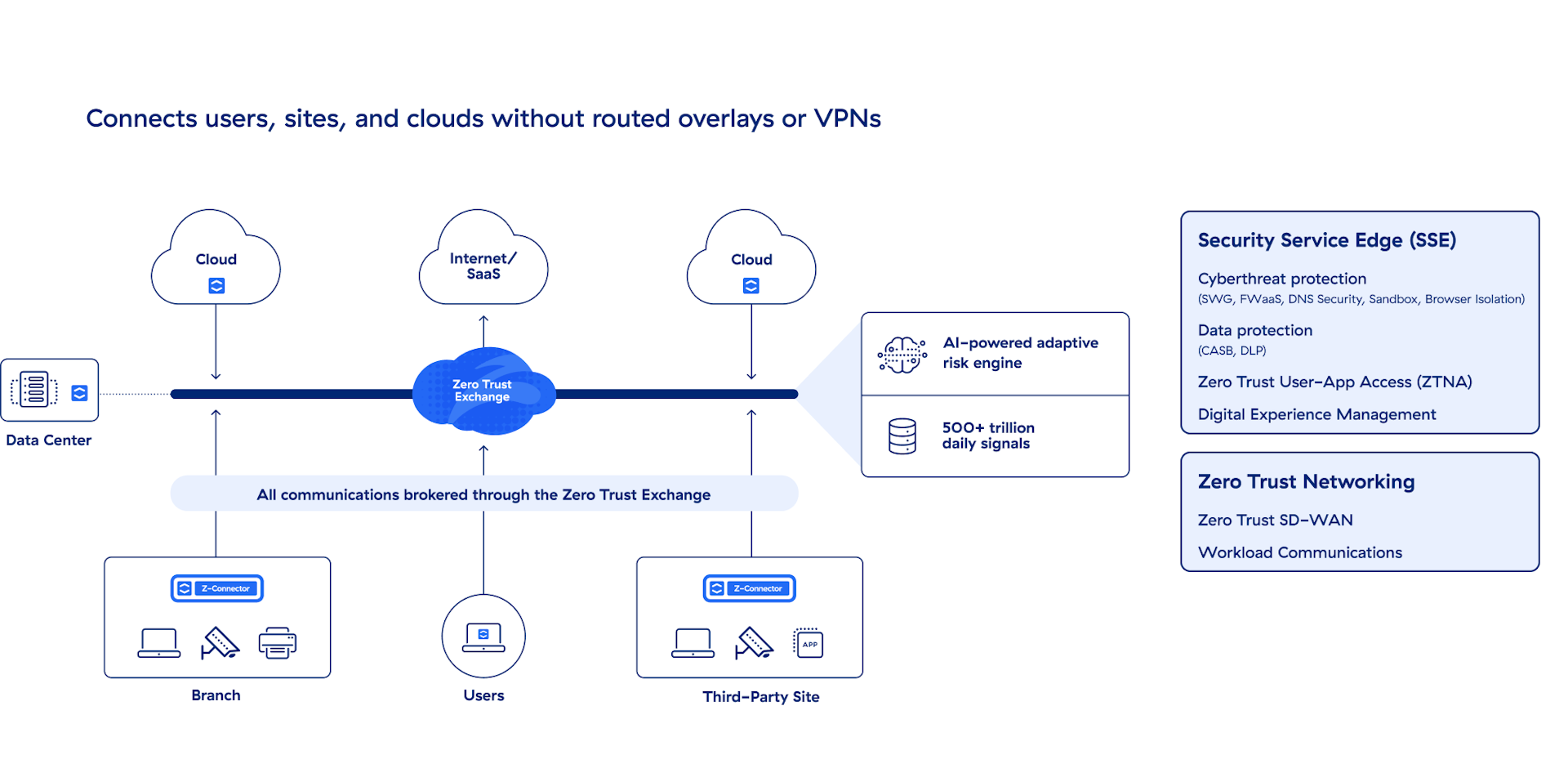

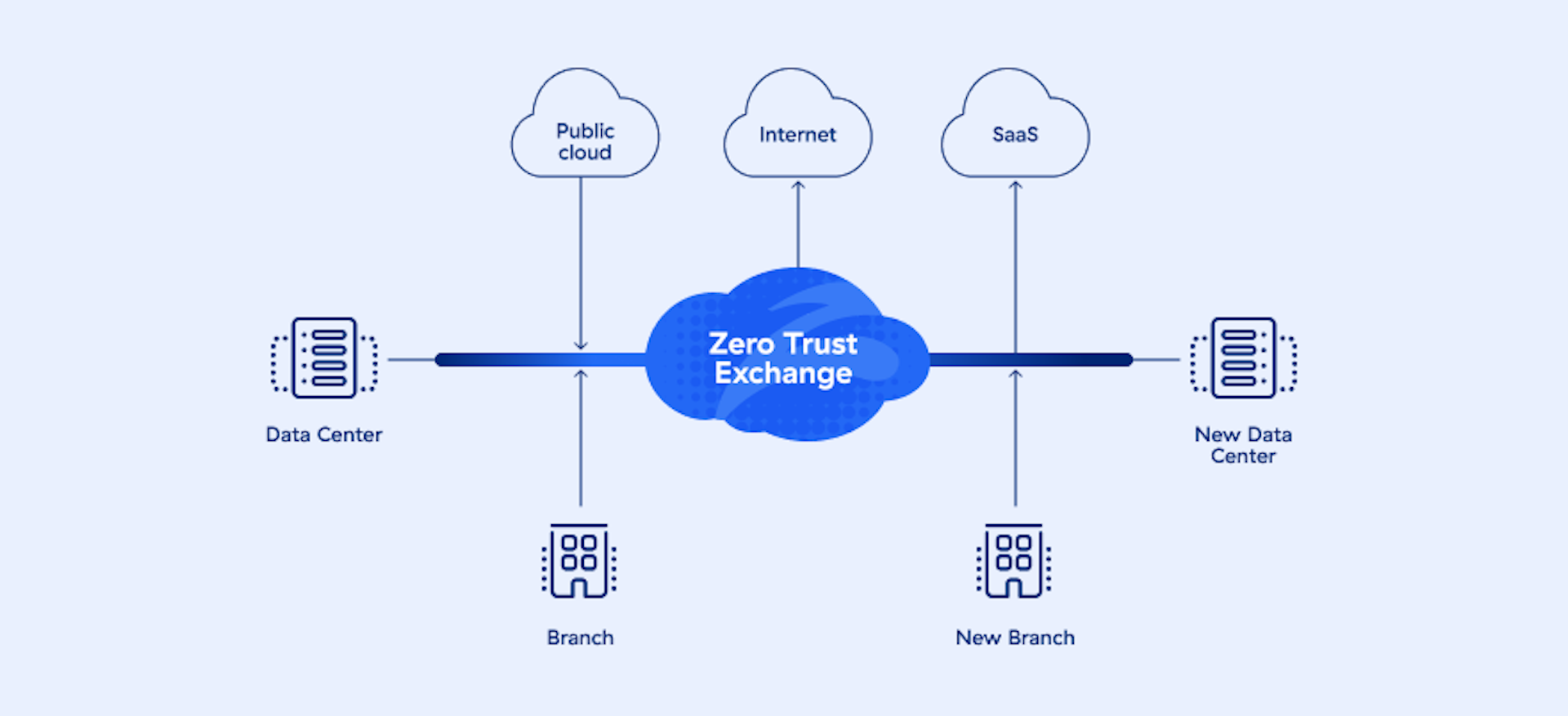

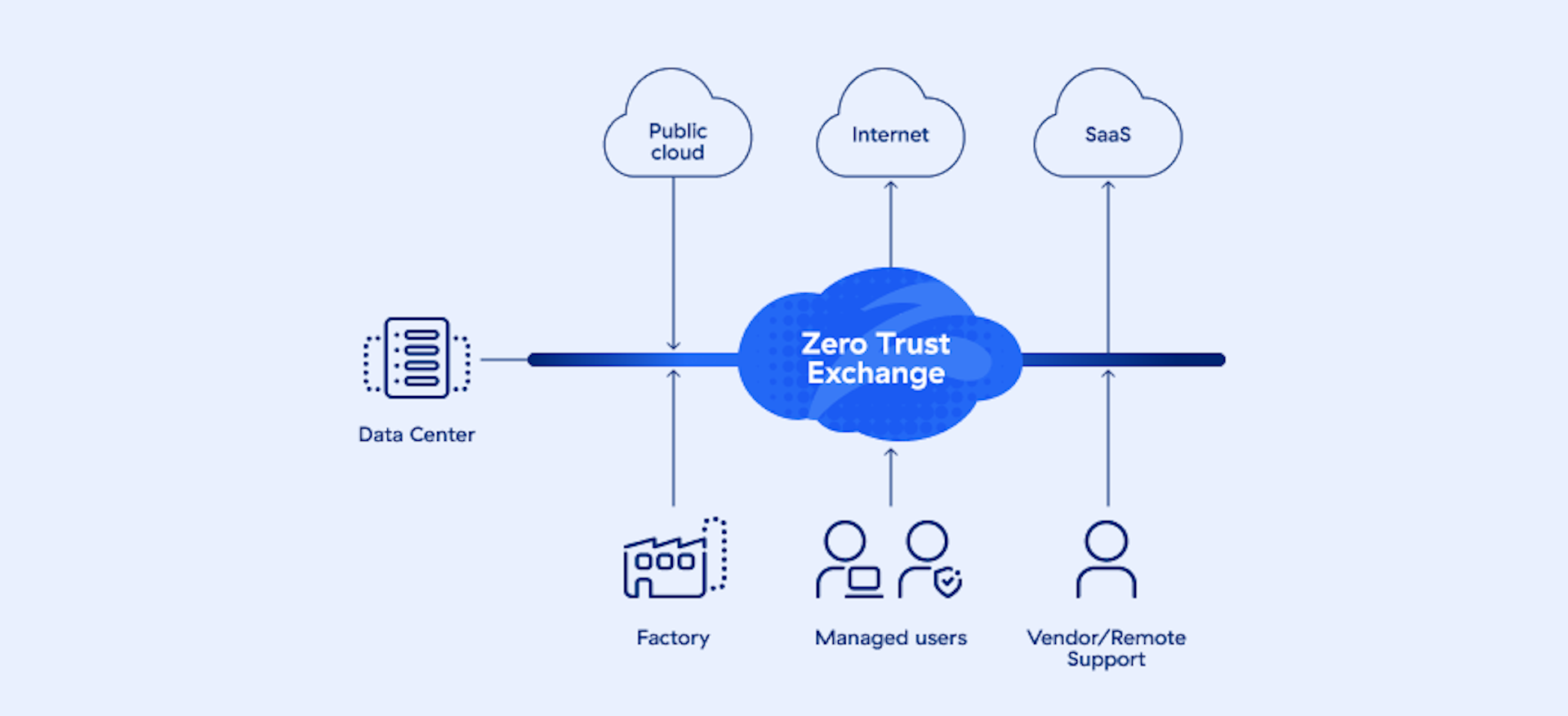

Zscaler Zero Trust SD-WAN bietet Zweigstellen und Rechenzentren schnellen und zuverlässigen Zugriff auf das Internet und private Anwendungen mit einer Direct-to-Cloud-Architektur, die hohe Sicherheit bereitstellt und einfach zu bedienen ist. Durch die Verbindung von Usern und IoT-/OT-Geräten mit Anwendungen über die Zscaler-Zero-Trust-Exchange™-Plattform wird die laterale Ausbreitung von Bedrohungen verhindert.

Der Zweigstellen-Traffic wird direkt an die Zero Trust Exchange weitergeleitet, wo entweder ZIA- oder ZPA-Richtlinien für eine vollständige Sicherheitsüberprüfung und identitätsbasierte Kontrolle der Zweigstellen- und Rechenzentrumskommunikation angewendet werden können. Vertrauenswürdiger Anwendungstraffic kann mit direktem Internet-Breakout ohne Umwege über das Internet gesendet werden.

Ersetzen Sie komplexe Site-to-Site-VPNs durch eine einfache Direct-to-Cloud-Architektur, die die Anwendungsperformance verbessert und die Produktivität steigert.

Bei Legacy-WAN-Lösungen sind VPN-Ports über das öffentliche Internet zugänglich, wodurch Netzwerke angreifbarer sind. Durch Zero Trust SD-WAN wird die Zero Trust Exchange privaten Anwendungen vorgeschaltet, sodass sie nicht im Internet auffindbar und somit auch nicht angreifbar sind.

Wenn mehrere Standorte durch VPNs verbunden werden, entsteht ein riesiges routingfähiges Netzwerk. Ein einziges infiziertes Gerät kann Malware an sämtliche User und Ressourcen im Unternehmensnetzwerk übertragen. Mit Zero Trust SD-WAN werden User nicht mit dem Netzwerk, sondern direkt mit einzelnen Anwendungen verbunden.

Sieben Bestandteile einer hochgradig erfolgreichen Zero-Trust-Architektur

„Zur Unterstützung unseres standortunabhängigen Arbeitskonzepts wollen wir Zero-Trust-Konnektivität für sämtliche Zweigstellen und Fabriken mit IoT- und OT-Systemen einrichten.“

„Mit Zero-Trust-SD-WAN können wir unsere im Internet exponierte Angriffsfläche minimieren, die laterale Ausbreitung von Bedrohungen im Netzwerk verhindern und die Konnektivität für unsere Zweigstellen vereinfachen. Wir nutzen diese Lösung zusätzlich zur automatischen Erstellung und Verwaltung von Richtlinien und dem Digital Experience Monitoring im Rahmen der Zscaler-Plattform und versprechen uns davon beträchtliche Effizienzgewinne.“

– Rui Cabeço, Service Group Manager, Global Outbound Connectivity, Siemens

Die erste SASE-Lösung mit Zero Trust

SASE-Architekturen, die auf herkömmlichem SD-WAN basieren, vergrößern die Angriffsfläche und erleichtern die laterale Ausbreitung von Bedrohungen, wodurch die Zero-Trust-Architektur ausgehebelt wird. Zscaler Zero Trust SASE basiert auf Zero-Trust-SD-WAN und KI, um Geschäftsrisiken und Netzwerkkomplexität zu reduzieren.

Zero Trust SD-WAN in Aktion

API-Integrationen automatisieren die Erstellung von Tunnels zum nächstgelegenen Zscaler-Rechenzentrum und gewährleisten so eine unkomplizierte Bereitstellung.

Mit einer Direct-to-Cloud-Architektur, die die Anwendungsperformance verbessert, können Sie auf komplexe Site-to-Site-VPNs oder Hub-and-Spoke-Netzwerke verzichten.

Zscaler unterstützt die zügige und sichere Abwicklung von Integrationen zwischen Belegschaften, Hosting-Umgebungen und gemeinsam genutzten Ressourcen innerhalb Ihres gesamten Ökosystems.

Bieten Sie Anbietern/Auftragnehmern clientlosen, browserbasierten Zugriff auf SSH/RDP-Ports auf OT-Geräten und reduzieren Sie gleichzeitig die Angriffsfläche, indem Sie offene SSH/RDP-Ports oder VPN-Endpunkte entfernen.

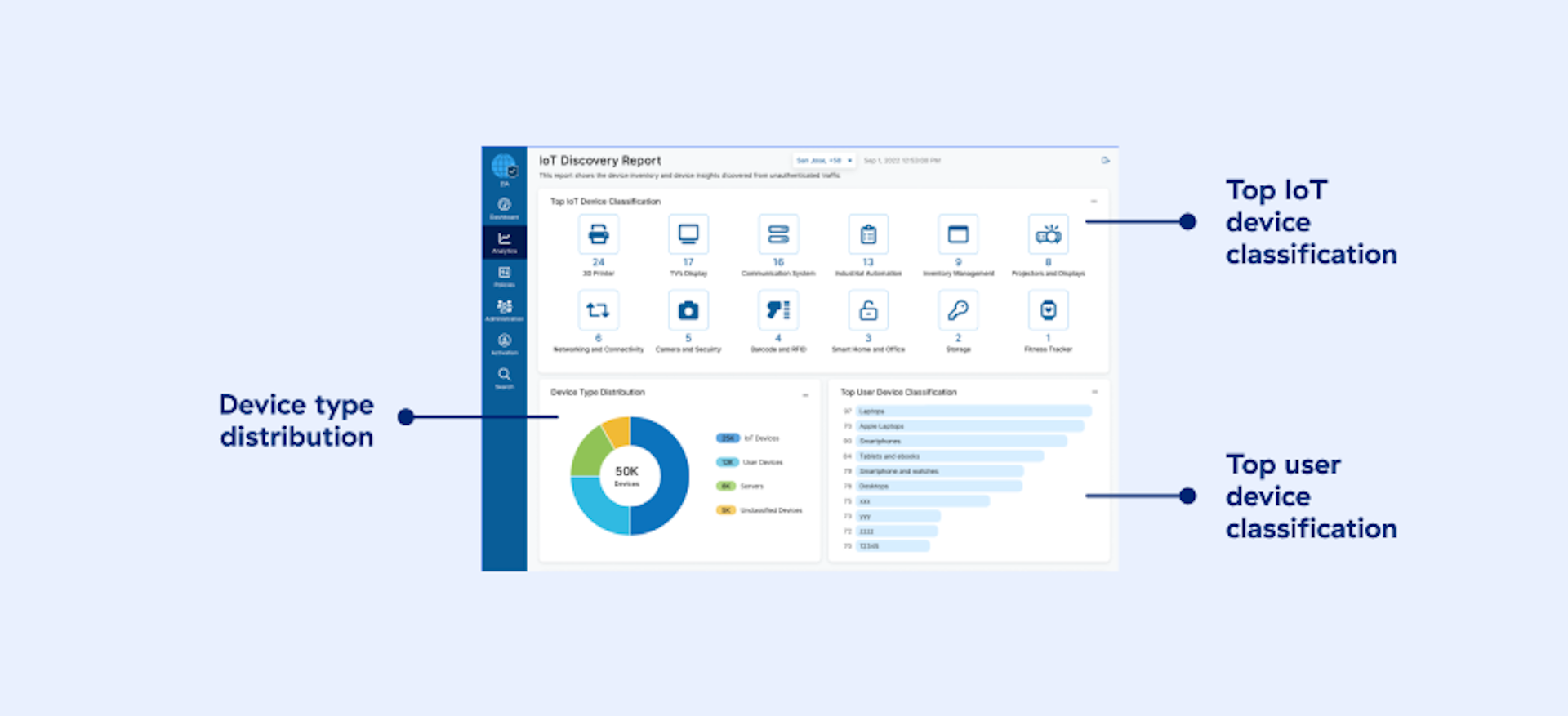

Erhalten Sie umfassende Transparenz und Einblicke in IoT-Geräte in Zweigstellen. Profitieren Sie von der automatischen Geräteklassifizierung auf Grundlage von Traffic-Profilen mit der Möglichkeit, Richtlinienkontrollen für den IoT-Traffic zu verwalten.

Ihre individuelle Demo

Wie gefährdet sind Sie? Finden Sie es heraus und erfahren Sie, wie Sie Ihre Geschäftsabläufe mit unserer Zero-Trust-Exchange-Plattform sicher und schnell optimieren können.