Zscaler + Okta

Zscaler und Okta vereinfachen die Authentifizierung und Bereitstellung, gewährleisten adaptiven Zero-Trust-Zugriff und unterstützen die digitale Unternehmenstransformation.

Zuverlässige Sicherheit für Cloud-orientierte Organisationen

Die Verlagerung unternehmenseigener Anwendungen aus dem Rechenzentrum in die Cloud stellt Organisationen vor neue Herausforderungen, die ihre Sicherung vor unbefugten Zugriffen erschweren:

Sowohl Remote-Mitarbeiter und -Geräte als auch perimeterbasierte Architekturen tragen zur Erweiterung der Angriffsfläche bei

User empfinden die Anmeldung mit separaten Zugangsdaten für Cloud-basierte bzw. lokal installierte Anwendungen gleichermaßen frustrierend wie die Latenzen, die durch VPNs/Firewalls entstehen

Die manuelle Integration, Bereitstellung und Verwaltung von VPNs, MPLS und Firewalls ist mit hohem Kosten- und Arbeitsaufwand verbunden

Der Wechsel in die Cloud erfordert eine Modernisierung der IT-Infrastruktur, die oft nur widerwillig und zögerlich in Angriff genommen wird

Sicherer standortunabhängiger (Remote-)Zugriff zur Unterstützung dezentraler Arbeitskonzepte, dynamische Rollenverwaltung und reduzierter IT-Aufwand durch Cloud-Bereitstellung und SCIM-Integration – ohne kostspielige VPNs und Firewalls

Vereinfachte Implementierung zur Gewährleistung des zügigen und sicheren Direktzugriffs auf Anwendungen in allen IT-Umgebungen mit reibungsloser SAML-Integration zur Unterstützung von SSO und Austausch von Kontextdaten zu Usern und Geräten

Zero-Trust-Zugriff mit risikobasierter kontinuierlicher Authentifizierung und Direktverbindungen zwischen Usern und genehmigten Anwendungen ohne Netzwerkzugang

Funktionsweise

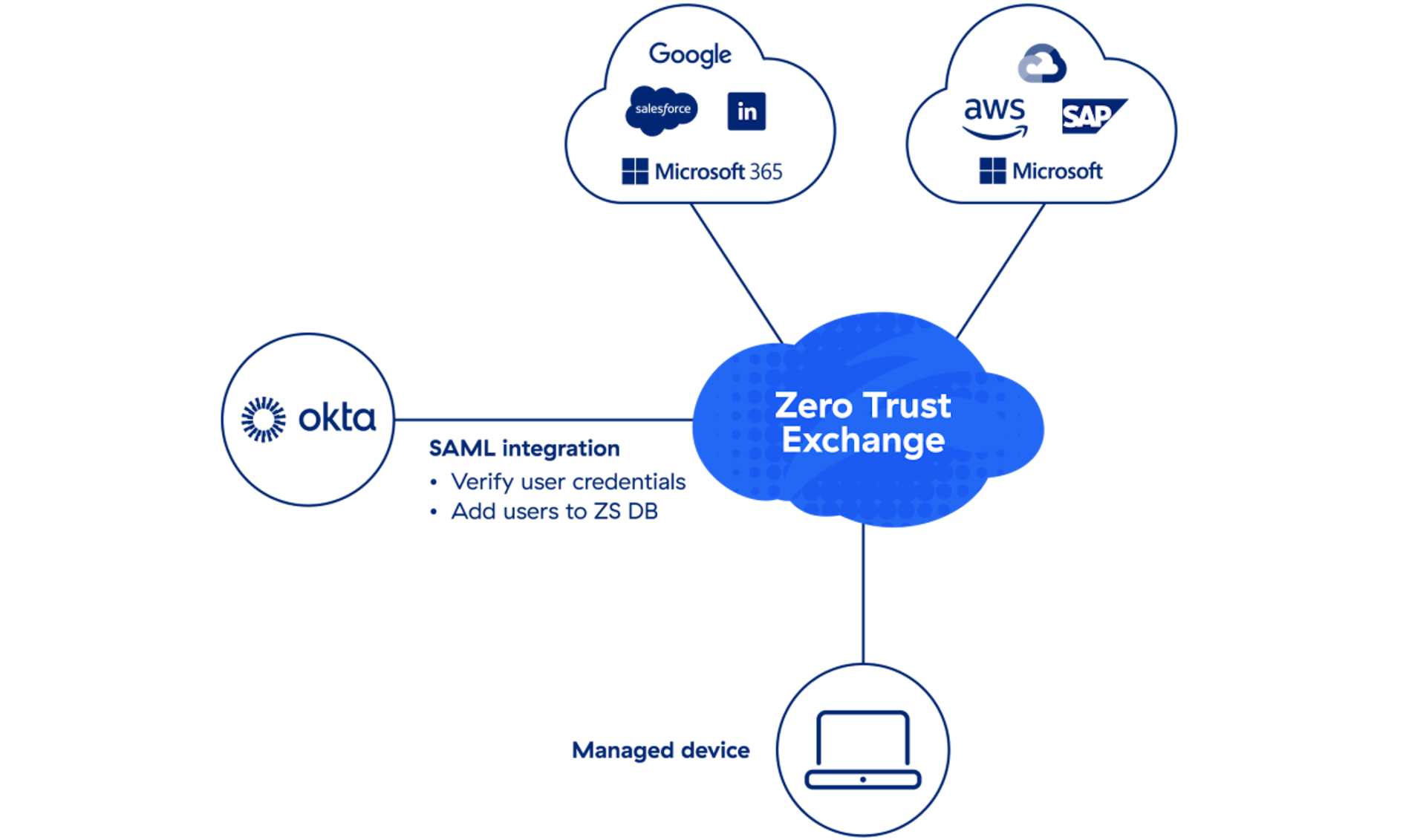

Verifizierung der Useridentität

Zero Trust beginnt mit der Überprüfung der Identität. Im ersten Schritt müssen sich User authentifizieren. Im Anschluss an die Validierung des Users werden Zugriffsberechtigungen anhand von Kontextdaten verifiziert und entsprechend dem Prinzip der minimalen Rechtevergabe wird gewährleistet, dass nur tatsächlich befugte User auf Anwendungen zugreifen können.

Authentifizierung von Useridentitäten

Anmeldedaten können anhand der E-Mail-Adresse, Zugriffsberechtigungen und anderer Mitarbeiterinformationen verifiziert werden

Automatische Richtliniendurchsetzung für neue User

Durch Hinzufügen neuer User zur Datenbank von Zscaler wird die Durchsetzung der jeweils relevanten Sicherheitsrichtlinien gewährleistet

Unterstützung sicherer Remote-Arbeit

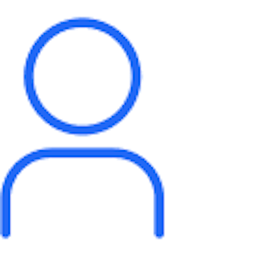

Zscaler und Okta reduzieren die Risiken im Zusammenhang mit BYOD und nicht verwalteten Geräten und ermöglichen überall, jederzeit und mit jedem beliebigen Gerät den sicheren Zugriff auf Anwendungen.

Bewertung des Sicherheitsstatus

Mittels SAML lässt sich die Vertrauenswürdigkeit von Endgeräten bewerten

Blockieren oder Umleiten riskanter BYOD-Geräte

Der Zugriff auf Anwendungen kann für nicht verwaltete Geräte gesperrt bzw. ausschließlich über Browser Isolation ermöglicht werden

Sicherer Zugriff auf SaaS-Anwendungen

Bei Authentifizierung der User über Okta wird die Durchsetzung der Zero-Trust-Richtlinien von Zscaler für nicht verwaltete Geräte gewährleistet

Dynamische Verwaltung von Zugriffsberechtigungen

Durch Synchronisierung von User- und Sicherheitsgruppen mit Zscaler und Okta können Zugriffsberechtigungen automatisch verwaltet werden.

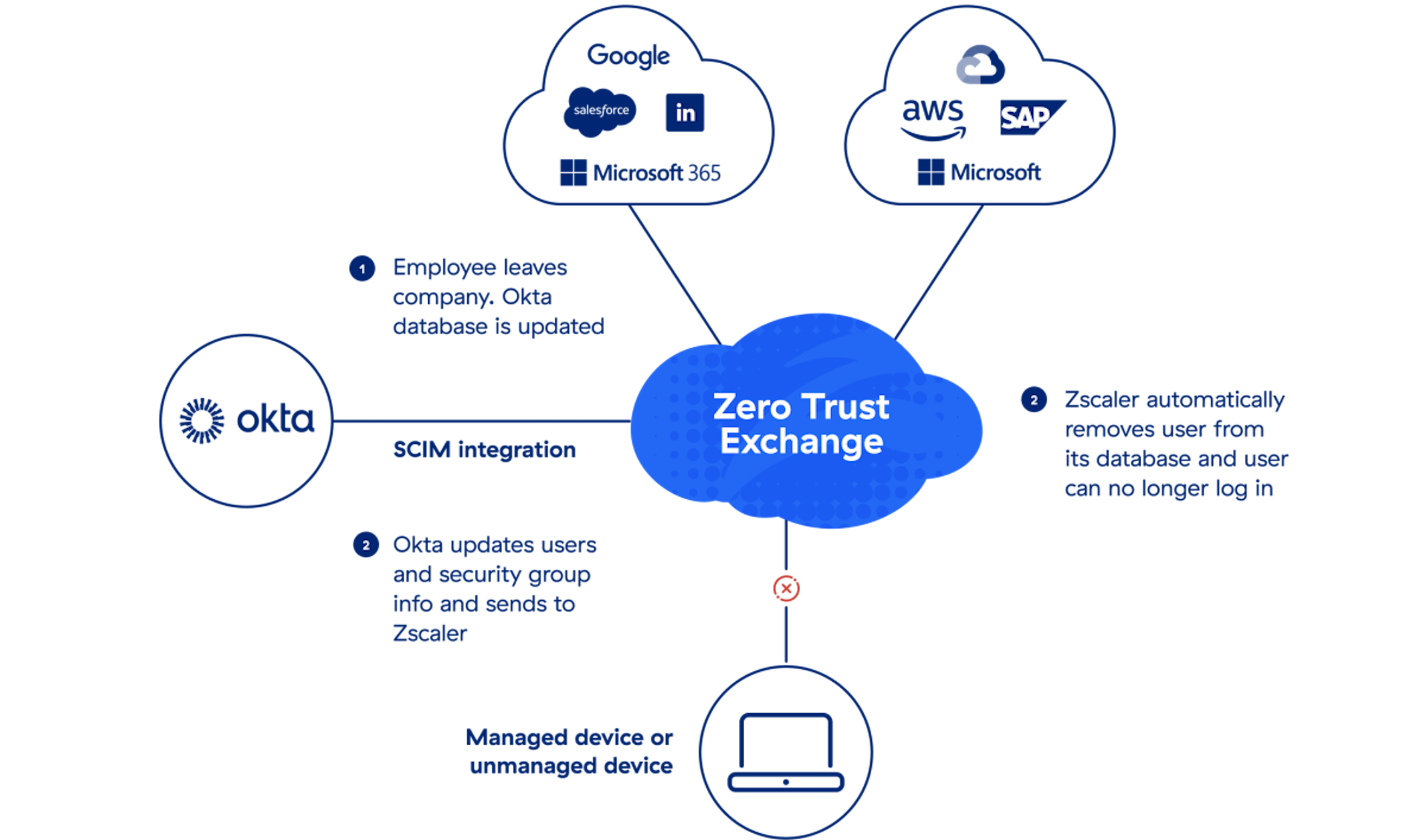

SCIM-Integration

SCIM-Integration ermöglicht die Aktualisierung von Rollenänderungen (z. B. Neueinstellungen, interne Wechsel, Abgänge) nahezu in Echtzeit, damit Zugriffs- und Sicherheitsrichtlinien entsprechend durchgesetzt werden.

Zscaler und Okta tragen dazu bei, die Anwendererfahrung zu verbessern, die Bereitstellung zu automatisieren und den Onboarding-Prozess für M&A-Transaktionen zu rationalisieren.

Ciena steigert das Engagement der Mitarbeiter durch die sichere Cloud-Transformation und verbessert die User Experience mit Unterstützung von Zscaler, VMware SD-WAN und Okta.

Mithilfe von Okta- und SentinelOne-Integrationen stärkt NOV seinen Sicherheitsstatus und treibt seine Zero-Trust-Strategie voran.